Buenas Prácticas de Seguridad sobre el correo.

Buenas prácticas de ciberseguridad para el uso del correo, además de los diferentes tipos de amenazas que existen en el correo y como afrontarlas.

1. Riesgos comunes del correo

El uso del correo electrónico conlleva una serie de riesgos que pueden comprometer la seguridad de nuestra información. Es fundamental conocer las amenazas más comunes y saber cómo protegerse frente a ellas para evitar posibles fraudes, pérdidas de datos o accesos no autorizados.

Phishing

El phishing es una técnica en la cual envían correos electrónicos que suplantan la identidad de compañías u organismos públicos y solicitan información personal y bancaria al usuario. A través de un enlace incluido en el email, que les lleva a una página fraudulenta para que introduzca todos sus datos comprometedores.

Suplantación de identidad (spoofing)

El spoofing es una técnica para falsificar el remitente del correo electrónico, haciendo que parezca que proviene de alguien confiable (como tu jefe, un proveedor, o incluso tú mismo).

Malware

El malware, es software malicioso diseñado para dañar o acceder a tu sistema. Se hace pasar por un archivo normal y corriente hasta que se descarga y es ejecutado.

Spam

El spam se basa en el bombardeo de información no deseada a un usuario, con el fin de que este adquiera algún compromiso comercial con el remitente.

2. Buenas prácticas generales

En este apartado se recopilan buenas prácticas generales que se tiene que aplicar siempre para tener un correo más seguro y protegido.

- Usar contraseñas seguras y únicas.

- No abrir correos de remitentes desconocidos.

- Verificar enlaces antes de abrirlos?.

- No descargar archivos sospechosos.

- Evita usar el correo corporativo para registros personales.

- No reenviar correos de dudosa procedencia.

- No pasar información comprometida o cuentas bancarias aunque sea de un remitente conocido sin cerciorarse de que es el auténtico.

2.1 Usar contraseñas seguras y únicas

Estos son los parámetros adecuados que hay que seguir para crear una contraseña segura.

Longitud mínima: 8-10 caracteres.

Combinaciones de caracteres: - Letras Mayúsculas y minúsculas.

- Números.

- Caracteres especiales (@, #, $, ¡ o*).

Información personal: No incluir información personal (nombre, fecha de cumpleaños…).

Palabras comunes: Evita las palabras del diccionario de cualquier idioma o secuencias del teclado ("123456" o "qwerty").

No reutilizar contraseña: Crea contraseñas diferentes para cada cuenta online.

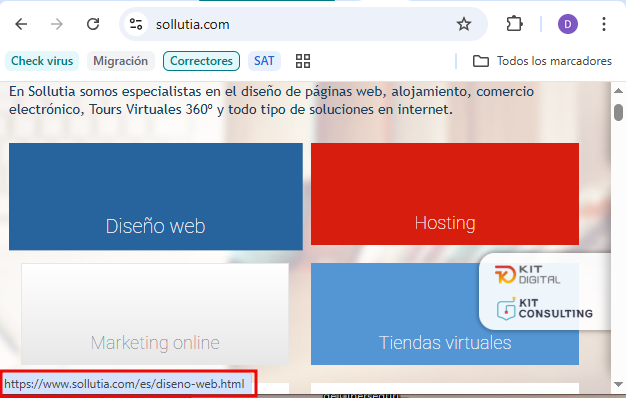

2.2 Verificar enlaces antes de abrirlos

Antes de hacer clic en cualquier enlace, es importante verificar su origen. Muchos ataques se esconden tras enlaces falsos que pueden comprometer tu seguridad.

Para saber a dónde nos puede llevar un enlace podemos: Pasa el cursor (sin hacer clic) sobre el enlace.

En cuanto pasemos el cursor, nos saldrá abajo a la izquierda la url de dónde lleva ese enlace.

A Tener en cuenta:

-

Asegúrate de que el sitio web empieza con https y no con http (Esto no garantiza que sea legítimo, es un primer filtro.)

-

Fíjate en detalles sospechosos como dominios raros o mal escritos: www.go0gle.com, paypal-secure-login.xyz

-

Desconfía de URLs acortadas (bit.ly, tinyurl) si no sabes a dónde llevan.

2.3 Verificar el remitente

Antes de pasar ninguna información comprometedora, tenemos que asegurarnos de que el remitente es de fiar.

Para ello tenemos que fijarnos en el nombre y dirección del correo del remitente.

2.4 Sobre cuenta bancaria

Importante seguir alguna de la siguiente prácticas de seguridad, para proteger tus datos de cuenta.

-

Nunca aceptes un cambio de cuenta bancaria solo por correo.

-

Usar correos con SSL.

-

Si mandas un PDF con datos bancarios, protégelo con contraseña de una única visualización.

- Verifica bien la dirección del remitente.

2.5 No utilizar una cuenta que no sea de la empresa

Es muy importante que si estas en una empresa, nunca utilizar correos que no sean de la empresa y tengan otro dominio (gmail, hotmal...) para actividades de la empresa.

3. Identificación del phishing

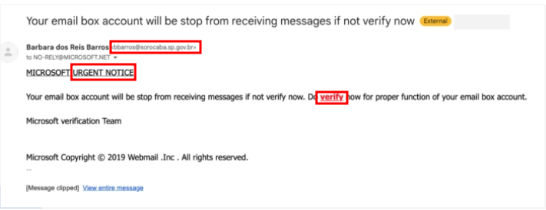

Para identificar si tenemos un correo que se trata de phishing, podemos distinguirlo debido a sus siguientes características:

El correo tiene:

- Es un mensaje de mucha urgencia.

- Tiene errores ortográficos.

- Tiene direcciones raras.

Como podemos ver en este correo ejemplo de phishing, podemos comprobar que es un mensaje de alerta, el cual lo envia una cuenta desconocida y que nos pide que abramos un enlace desconocido.

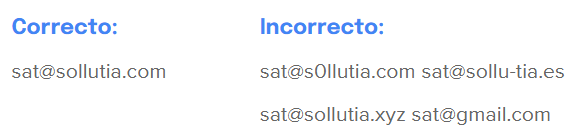

4. Identificación del spoofing

Si en algún momento algún compañero/cliente nos pide enviar contraseñas, cuentas bancarias u otra información personal, tenemos que verificar que realmente nos lo está pidiendo nuestro compañero/cliente.

Una forma de asegurarse aparte de comprobar la dirección de correo, sería comunicándose con el compañero/cliente para verificar los datos que se encuentran en el correo y de que realmente ha sido su correo, ya sea por llamada, por texto o simplemente hablando en persona.

Es muy sustancial que sepamos diferenciar un mínimo si un enlace es correcto o es falso.

Comprobar la dirección de un correo:

-

Aunque el nombre del correo este correcto, lo importante es la dirección de correo.

-

Hay que verificar que sea exactamente la dirección oficial de la empresa. Una sola letra de diferencia puede significar un fraude.

-

Normalmente los correos falsos tienen direcciones mal escritas o son de otros dominios.

Ejemplos:

5. Qué hacer ante un correo sospechoso

Cuando sospechamos que un corre puede ser comprometido, tenemos que hacer las siguientes acciones:

-

No responder ni reenviar.

-

No abrir ningún enlace ni descargar archivos adjuntos

-

Reportarlo al área de TI o seguridad.

-

Eliminarlo si se confirma que es malicioso

6. Medidas técnicas recomendables

Las medidas recomendables para no caer en un ataque son:

-

Mantener el antivirus actualizado.

-

Uso de filtros antispam.

-

Firma digital (con certificado digital).

6.1 Sobre la Firma Digital

Para firmar un correo hace falta un certificado digital que esté asociado con el correo. Para obtener un certificado digital para empresas, se puede pedir en la sede electrónica de la FNMT : https://www.sede.fnmt.gob.es/certificados/certificado-de-representante.

Una vez tengas el certificado, para firmar un correo: Outlook, Thunderbird